Логи и алерты разбросаны по системам

Сложно увидеть цепочку атаки целиком

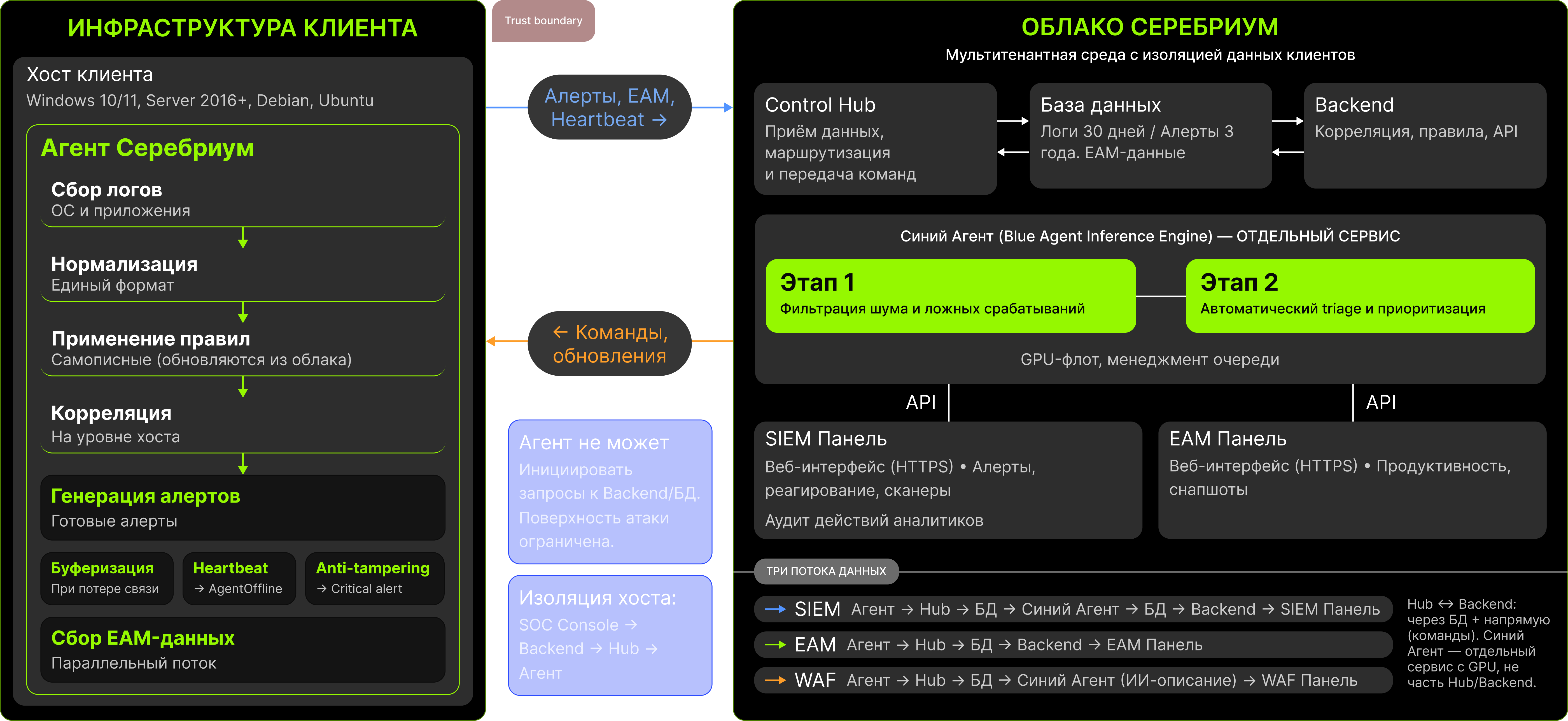

Платформа для централизованного мониторинга и расследования

Сбор, нормализация и корреляция событий безопасности с фокусом на снижении ложных срабатываний и ускорении triage/IR

Сложно увидеть цепочку атаки целиком

SOC тратит время на шум, а не на расследования

Занимают много времени и требуют специализированной экспертизы

Возникает хаос в расследовании и отчётности

Агенты на хостах собирают и нормализуют события. Правила корреляции связывают разрозненные сигналы в цепочку инцидента — аналитик видит картину целиком, а не отдельные логи

CVE, опасные конфигурации, открытые порты. Автоматический аудит хостов — видите слабые места до того, как их найдёт атакующий

Скомпрометированный хост изолируется одной кнопкой. Без звонков, без ожидания — реакция здесь и сейчас

Логи — 30 дней, алерты — 3 года. Достаточно для расследования инцидентов и соблюдения требований законодательства РФ

Визуальная карта сети — взаимосвязи хостов и сервисов на одном экране. Понятно, кто с кем общается и где аномалия

Синий Агент фильтрует шум на этапе приёма, приоритизирует реальные угрозы, формирует контекст — аналитик занимается расследованиями, а не сортировками алертов

В облако только алерты и метаданные

Ни одно событие не теряется

Двусторонняя аутентификация

Определяем критичные системы, текущие уязвимости и точки подключения

Готовый пакет, системная служба с автоперезапуском, подключение к облаку Серебриум

Преднастроенные правила покрывают основные вектора. Кастомные — по мере необходимости

Мониторинг, расследование, отчётность внутри SIEM Панели

¹ При необходимости помогаем подготовить инфраструктуру до установки: закрываем уязвимости, приводим в порядок конфигурации — не ставим ПО поверх неготовой среды. Объём и стоимость подготовки — разовая оплата отдельно от подписки

² SIEM и EAM работают на одних агентах, поэтому для модуля EAM требуется лишь настройка своих правил, без необходимости снова все устанавливать

SIEM работает в единой экосистеме с другими модулями

Все доступные тарифы можно посмотреть на странице Платформы

Расскажите, какие источники и сценарии SOC у вас приоритетны — мы предложим конфигурацию Серебриум SIEM и план запуска